Dai domini finalizzati alla frode ai bot per l’acquisto dei biglietti fino agli attacchi alle infrastrutture It: il campionario di minacce che aleggia sulla Fifa World Cup 2026 è vasto e lascia intendere l’importanza di una partita che si gioca lontano dai campi, quella della sicurezza digitale. Diversi i fattori, a cominciare dall’ampiezza dell’audience, che rendono il torneo un obiettivo appetibile per il cybercrime e per campagne malevoli di complessa strutturazione.

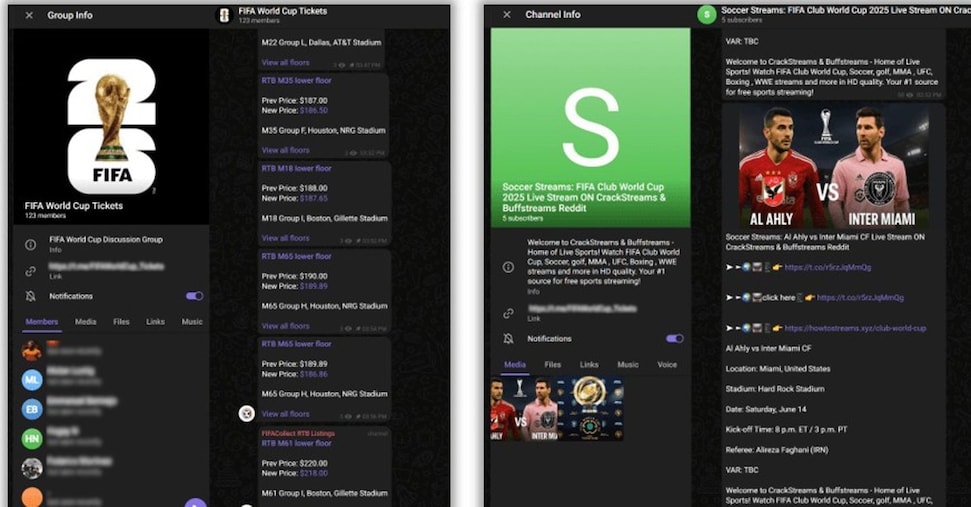

Nella lista delle minacce censite c’è un po’ di tutto e l’allerta è massima soprattutto per ciò che concerne gli attacchi DDos finalizzati a bloccare le trasmissioni e le azioni di phishing indirizzate verso i tifosi. Che la sicurezza sia una delle facce di questo grande evento digitale lo dicono anche le migliaia di domini legati alla Coppa del Mondo registrati nei mesi passati, spesso in modo automatizzato, per vendere biglietti inesistenti, attivare piattaforme di streaming malevole o gestire l’e-commerce di merchandising contraffatto.

Un piano organico di offesa

Non iniziative isolate, dunque, ma un piano organico di offesa che prevede l’utilizzo di pochi e specifici registrar, schemi linguistici ricorrenti e infrastrutture Dns condivise. Il tutto condito da una “promozione” cross canale di questi siti fraudolenti attraverso campagne social e annunci sponsorizzati su Telegram e dark web. Gli esperti di Kaspersky e di Check Point hanno individuato diverse tipologie di truffe che imitano le fonti ufficiali dell’evento (replicandone anche i colori ufficiali) o ne sfruttano la popolarità per scopi dannosi. Un ulteriore scenario di attacco prevede campagne di e-mail fraudolente, attraverso le quali gli autori degli attacchi cercano di indurre gli utenti a inviare denaro o a cliccare su un link di phishing; in alcuni casi il messaggio truffa riporta una falsa indicazione di vincita di 500mila dollari a copertura di biglietti, voli e alloggio, seguite da istruzioni che invitano a contattare il mittente per richiedere il “premio”.

A rischio le piattaforme di ticketing

Se le truffe rivolte ai tifosi sono una faccia del problema, l’altra riflette minacce più sofisticate verso i sistemi informatici attivi che operano dietro le quinte dell’evento, vedi per esempio le piattaforme di ticketing ufficiali, già finite nel mirino di botnet progettate per saturare le code virtuali e acquisire grandi volumi di biglietti. Sul fronte infrastrutturale, il ricorso massivo a servizi di streaming e app mobili per garantire la copertura in tempo reale di tutta la manifestazione amplia inesorabilmente la superficie di attacco ed espone a violazioni anche i sistemi di coordinamento per la sicurezza e la logistica. Il modello distribuito del torneo, articolato fra tre nazioni e 16 diverse città, rende inoltre più frammentato il perimetro di protezione, con ogni nodo del sistema (aeroporti, hotel, stadi, strutture commerciali) che diventa potenziale punto di vulnerabilità. C’è quindi un secondo livello di preoccupazione che chiama in causa i brand legati alla Fifa World Cup: una recente analisi di ProofPoint evidenzia infatti come oltre un terzo (il 36% per la precisione) dei partner, sponsor e fornitori del Mondiale 2026 non adotti configurazioni avanzate di protezione in grado di bloccare attivamente i tentativi di e-mail “spoofing”.

Il che significa, per chi è alla caccia di biglietti e offerte promozionali, una diretta esposizione a comunicazioni di posta elettronica apparentemente legittime e attendibili e invece fraudolente. Il problema di fondo, come osservano gli esperti della società di cybersecurity californiana, è rappresentato dall’adozione incompleta del protocollo Dmarc (Domain-based Message Authentication, Reporting and Conformance), oggi considerato la prima linea di difesa contro le frodi perpetuate via e-mail: solo una parte delle organizzazioni analizzate utilizza la modalità più restrittiva, capace di impedire la consegna di messaggi non autenticati.